07

مه10 گام کلیدی برای نظارت و ردیابی دیتابیس با SQL Server Audit

- نویسنده : آیسان بهرمند

- ارسال شده در: 25 اکتبر 2025

- ارسال دیدگاه: 0

راهنمای جامع برای ردیابی دیتابیس با SQL Server Audit

فهرست مطالب

مقدمه: چرا ردیابی دیتابیس اهمیت دارد؟

در سازمانهای مدرن، دیتابیسها به عنوان قلب تپنده عملیات روزانه عمل میکنند و هرگونه تغییر ناخواسته یا دسترسی غیرمجاز میتواند عواقب سنگینی مانند از دست رفتن اطلاعات یا نقض قوانین به همراه داشته باشد؛ SQL Server Audit، ابزاری است که به مدیران اجازه میدهد تمام رویدادهای مرتبط با دادهها را ثبت و بررسی کنند، به طوری که نظارت مداوم بر فعالیتها امکانپذیر شود و ریسکهای امنیتی کاهش یابد. این ویژگی با ثبت دقیق زمان، کاربر و نوع عملیات، تصویری کامل از تاریخچه تغییرات ارائه میدهد و به تصمیمگیریهای آگاهانه کمک میکند؛ برای مثال، در محیطهای بانکی یا بهداشتی، جایی که دقت اطلاعات حیاتی است، استفاده از چنین ابزاری میتواند از سوءاستفادهها جلوگیری کند و اعتماد مشتریان را حفظ نماید. علاوه بر جنبه امنیتی، ردیابی دیتابیس به بهبود عملکرد نیز یاری میرساند، زیرا الگوهای استفاده را آشکار میسازد و نقاط ضعف را شناسایی میکند؛ مدیران میتوانند با تحلیل گزارشها، سیاستهای بهتری برای دسترسی کاربران تعریف کنند و منابع را بهینه توزیع نمایند. در نهایت، آشنایی با این ویژگی نه تنها یک مهارت فنی، بلکه یک ضرورت استراتژیک است که سازمانها را در برابر تهدیدهای سایبری مقاومتر میسازد؛ با پیادهسازی درست، میتوان از دیتابیسها به عنوان داراییهای ایمن و قابل اعتماد یاد کرد. این مقدمه زمینهای برای بررسی عمیقتر فراهم میکند و خواننده را به سوی مراحل عملی هدایت مینماید.

همچنین بخوانید: 10 گام عملی برای اتصال جاوا به پایگاه داده با JDBC

گام اول: ارزیابی نیازهای سازمانی پیش از راهاندازی

قبل از هر اقدامی، باید نیازهای خاص سازمان خود را ارزیابی کنید تا حسابرسی SQL Server را بهینه پیادهسازی نمایید. این گام شامل بررسی حجم دادهها، تعداد کاربران و نوع فعالیتهای حساس است که باید ردیابی شوند. برای مثال، در یک شرکت مالی، تمرکز بر تراکنشهای پولی ضروری است، در حالی که در بخش بهداشت، حفظ حریم خصوصی بیماران اولویت دارد. با انجام مصاحبه با ذینفعان، میتوانید لیستی از الزامات تهیه کنید و از اتلاف زمان در ویژگیهای غیرضروری جلوگیری نمایید.

ارزیابی نیازها به شما کمک میکند تا سطح ردیابی دیتابیس را تعیین کنید؛ آیا نیاز به ثبت تمام لاگها دارید یا فقط موارد مشکوک کافی است. در سازمانهای بزرگ، این کار میتواند با ابزارهای تحلیلی مانند اکسل یا نرمافزارهای مدیریت پروژه انجام شود. نکته کلیدی، اولویتبندی ریسکهاست؛ مثلاً دسترسیهای مدیریتی را در صدر قرار دهید. این رویکرد، پایهای محکم برای گامهای بعدی فراهم میکند و از پیچیدگیهای غیرمنتظره جلوگیری مینماید.

پس از جمعآوری دادهها، یک گزارش اولیه بنویسید که شامل نقاط قوت و ضعف فعلی سیستم باشد. این گزارش نه تنها برای توجیه بودجه مفید است، بلکه به عنوان مرجعی برای ارزیابیهای آینده عمل میکند. در این مرحله، مشورت با کارشناسان خارجی میتواند دیدگاههای جدیدی اضافه کند. با این حال، تمرکز بر واقعیتهای سازمانی، کلید موفقیت است.

یکی از چالشهای رایج، عدم توجه به مقیاسپذیری است؛ بنابراین، پیشبینی رشد آینده را فراموش نکنید. برای نمونه، اگر سازمان شما در حال گسترش است، ابزار را طوری تنظیم کنید که با افزایش کاربران، عملکردش افت نکند. این ارزیابی، زمانبر اما ضروری است و بازدهی بلندمدت بالایی دارد.

در پایان این گام، یک برنامه زمانی برای پیادهسازی تدوین کنید. این برنامه، تیم را متحد میسازد و پیشرفت را قابل اندازهگیری میکند. با این روش، ورود به گامهای بعدی با اطمینان بیشتری انجام میشود.

گام دوم: نصب و بهروزرسانی نرمافزار SQL Server

نصب SQL Server Audit نیازمند نسخهای سازگار است که با سیستمعامل و سختافزار شما همخوانی داشته باشد. ابتدا، آخرین نسخه را از سایت رسمی مایکروسافت دانلود کنید و پیشنیازهایی مانند .NET Framework را بررسی نمایید. فرآیند نصب را با حالت گرافیکی یا خط فرمان انجام دهید، بسته به ترجیح تیم. پس از نصب، نسخه را با دستورات ساده بررسی کنید تا از صحت عمل اطمینان حاصل شود.

بهروزرسانی منظم، یکی از ارکان امنیت است؛ بنابراین، سرویسهای خودکار را فعال کنید تا پچهای امنیتی به طور خودکار اعمال شوند. در محیطهای تولیدی، ابتدا در یک سرور آزمایشی تست کنید تا اختلالی ایجاد نشود. این گام، از آسیبپذیریهای شناختهشده جلوگیری میکند و عملکرد ابزار حسابرسی را بهینه میسازد.

پس از نصب، مجوزهای لازم را برای حسابهای کاربری تنظیم کنید. مدیران پایگاه داده باید دسترسی کامل به ویژگیهای حسابرسی داشته باشند، در حالی که کاربران عادی محدود شوند. این تنظیمات، از سوءاستفاده جلوگیری میکند و امنیت کلی را افزایش میدهد. برای سازمانهای بزرگ، استفاده از گروههای کاربری فعال دایرکتوری مفید است.

چالشهای احتمالی مانند تداخل با نرمافزارهای دیگر را با بررسی لاگهای نصب مدیریت کنید. اگر مشکلی پیش آمد، مستندات مایکروسافت را مطالعه نمایید. این گام، پایه فنی محکمی برای نظارت فراهم میکند و زمان راهاندازی را کوتاه مینماید.

در نهایت، یک تست اولیه انجام دهید تا مطمئن شوید حسابرسی فعال است. این تست ساده، اعتماد به سیستم را افزایش میدهد و آمادگی برای گامهای بعدی را فراهم میکند.

گام سوم: پیکربندی اولیه حسابرسی در سطح سرور

پیکربندی اولیه شامل فعالسازی ویژگی حسابرسی در سطح سرور است که تمام فعالیتهای اصلی را پوشش میدهد. از طریق SQL Server Management Studio، گزینههای حسابرسی را باز کنید و فایلهای لاگ را در مسیر مناسبی ذخیره نمایید. این تنظیمات، ثبت خودکار رویدادها را آغاز میکند و به شما اجازه میدهد تا فیلترهای اولیه را اعمال کنید، مانند تمرکز بر لاگینهای موفق یا ناموفق.

در این مرحله، اندازه فایلهای لاگ را محدود کنید تا فضای ذخیرهسازی بیش از حد اشغال نشود. برای مثال، چرخش خودکار فایلها پس از رسیدن به ۱۰۰ مگابایت را تنظیم نمایید. این کار، مدیریت لاگها را آسان میسازد و از توقف ناگهانی سیستم جلوگیری میکند. همچنین، رمزنگاری لاگها را فعال کنید تا از دسترسی غیرمجاز محافظت شود.

پیکربندی را با مثالهای عملی تست کنید؛ مثلاً یک لاگین آزمایشی انجام دهید و بررسی کنید که در لاگ ثبت شده است. این تست، صحت تنظیمات را تأیید میکند و به شناسایی تنظیمات نادرست کمک مینماید. در سازمانهای توزیعشده، این پیکربندی را برای تمام سرورها یکسانسازی کنید.

یکی از نکات کلیدی، ادغام با سیستمهای پشتیبان است؛ لاگها را به طور منظم پشتیبانگیری کنید تا در صورت از دست رفتن، قابل بازیابی باشند. این رویکرد، پایداری سیستم را تضمین میکند و ریسک از دست دادن دادههای حسابرسی را کاهش میدهد.

پس از اتمام، یک خلاصه از تنظیمات را مستند کنید. این مستند، برای تیمهای آینده مفید است و تغییرات بعدی را تسهیل میکند.

گام چهارم: تعریف سیاستهای حسابرسی سفارشی

تعریف سیاستهای سفارشی، قلب نظارت است و به شما اجازه میدهد تا رویدادهای خاص را هدف قرار دهید. برای مثال، سیاستهایی برای ردیابی تغییرات جداول یا اجرای دستورات DDL ایجاد کنید. از wizard موجود در ابزار استفاده کنید تا این سیاستها را بدون کدزنی پیچیده بسازید. این روش، انعطافپذیری بالایی فراهم میکند و با نیازهای سازمانی تطبیق مییابد.

هر سیاست را با فیلترهای دقیق تنظیم کنید؛ مثلاً فقط تغییرات توسط کاربران خاص را ثبت نمایید. این فیلترها، حجم لاگها را کاهش میدهند و تحلیل را آسانتر میکنند. در بخشهای حساس مانند مالی، سیاستهای سختگیرانهتری اعمال کنید تا تمام دسترسیها ردیابی شوند.

پس از تعریف، سیاستها را تست کنید با شبیهسازی سناریوهای واقعی. اگر خطایی مشاهده شد، فیلترها را تنظیم نمایید. این تست، اطمینان از پوشش کامل رویدادها را فراهم میکند و از نقاط کور جلوگیری مینماید.

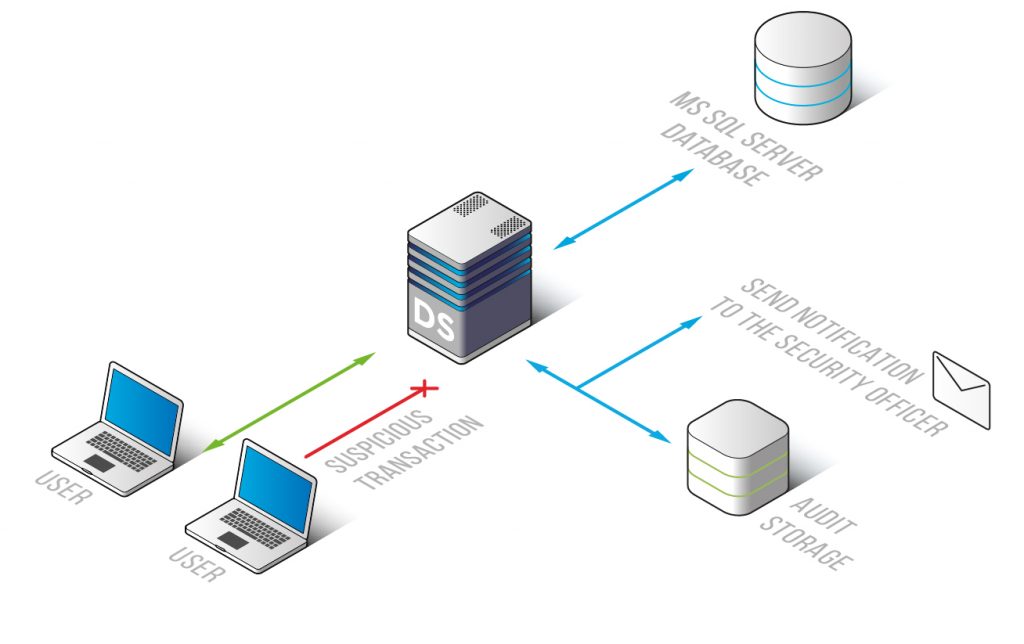

ادغام سیاستها با ابزارهای خارجی مانند ایمیل هشدار را در نظر بگیرید؛ مثلاً در صورت دسترسی مشکوک، اعلان ارسال شود. این ویژگی، پاسخ سریع به تهدیدات را ممکن میسازد و امنیت را افزایش میدهد.

در پایان، سیاستها را دورهای بازبینی کنید تا با تغییرات سازمانی همخوانی داشته باشند. این بازبینی، کارایی سیستم را حفظ میکند.

گام پنجم: ردیابی دسترسیهای کاربری و لاگینها

ردیابی دسترسیهای کاربری، اولین خط دفاع در برابر نفوذ است و شامل ثبت تمام تلاشهای ورود است. سیاستهای حسابرسی را طوری تنظیم کنید که لاگینهای موفق، ناموفق و جلسات طولانی را پوشش دهد. این دادهها، الگوهای مشکوک مانند تلاشهای مکرر شکستخورده را آشکار میکنند و به شناسایی حملات brute force کمک مینمایند.

برای هر کاربر، سطح دسترسی را بر اساس نقش تعریف کنید؛ مثلاً کاربران عادی فقط خواندنی باشند. لاگها را به طور منظم بررسی کنید تا دسترسیهای غیرعادی را پیدا نمایید. این نظارت، از نشت دادهها جلوگیری میکند و انطباق با سیاستهای امنیتی را تضمین مینماید.

در محیطهای چندکاربره، از گروهبندی کاربران استفاده کنید تا ردیابی آسانتر شود. برای مثال، مدیران را در گروه جداگانه قرار دهید و فعالیتهایشان را با دقت بیشتری نظارت کنید. این روش، مدیریت را ساده میسازد و خطاهای انسانی را کاهش میدهد.

چالشهایی مانند حجم بالای لاگها را با ابزارهای فیلترینگ مدیریت کنید. فقط رویدادهای مرتبط را نگه دارید تا تحلیل سریعتر باشد. این رویکرد، کارایی تیم امنیتی را افزایش میدهد.

پس از ردیابی، گزارشهای ماهانه تهیه کنید تا روندها را مشاهده نمایید. این گزارشها، برای آموزش کاربران و بهبود سیاستها مفید هستند.

گام ششم: نظارت بر تغییرات ساختاری پایگاه داده

تغییرات ساختاری مانند افزودن یا حذف جداول، میتواند تأثیر عمیقی بر سیستم داشته باشد، بنابراین ردیابی آنها ضروری است. سیاستهای DDL را فعال کنید تا هرگونه تغییر در ساختار را ثبت نمایید. این لاگها، تغییرات ناخواسته را شناسایی میکنند و به بازگشت به حالت قبلی کمک مینمایند.

برای هر تغییر، جزئیاتی مانند زمان، کاربر و دستور اجرا را ثبت کنید. این اطلاعات، مسئولیتپذیری را افزایش میدهد و از تغییرات بدون مجوز جلوگیری میکند. در پروژههای توسعه، این ردیابی به هماهنگی تیمها کمک مینماید.

تست تغییرات را با محیط آزمایشی انجام دهید و لاگها را بررسی کنید. اگر تغییری بدون ثبت رخ داد، سیاستها را تنظیم نمایید. این تست، دقت سیستم را تضمین میکند.

ادغام با ابزارهای نسخهبندی مانند Git برای پایگاه داده را در نظر بگیرید. این ادغام، تغییرات را traceable میسازد و همکاری را بهبود میبخشد.

در نهایت، آموزش کاربران در مورد اهمیت این تغییرات را فراموش نکنید. این آموزش، فرهنگ امنیتی را تقویت میکند.

گام هفتم: بررسی و تحلیل لاگهای حسابرسی

بررسی لاگها، جایی است که دادههای خام به insights مفید تبدیل میشوند. از ابزارهای داخلی SQL Server برای کوئری زدن لاگها استفاده کنید و الگوهای غیرعادی را جستجو نمایید. برای مثال، جستجوی دسترسیهای شبانه میتواند نشاندهنده تهدید باشد. این تحلیل، تصمیمگیریهای آگاهانه را ممکن میسازد.

لاگها را به فرمتهای قابل خواندن مانند CSV صادر کنید و با ابزارهای خارجی مانند Power BI تجزیه و تحلیل نمایید. این روش، visualization دادهها را فراهم میکند و گزارشهای گرافیکی تولید مینماید. تمرکز بر metrics کلیدی مانند تعداد لاگینهای ناموفق، کارایی را افزایش میدهد.

در تیمهای بزرگ، وظایف تحلیل را تقسیم کنید؛ یک نفر بر دسترسیها و دیگری بر تغییرات تمرکز کند. این تقسیم، عمق تحلیل را بیشتر میکند و زمان پاسخ را کوتاه مینماید.

چالش حجم دادهها را با اسکریپتهای خودکار حل کنید؛ مثلاً اسکریپتهایی که هشدارها را فیلتر میکنند. این اسکریپتها، نظارت مداوم را بدون دخالت دستی ممکن میسازند.

پس از تحلیل، یافتهها را در جلسات تیم به اشتراک بگذارید. این اشتراک، یادگیری جمعی را促進 میدهد.

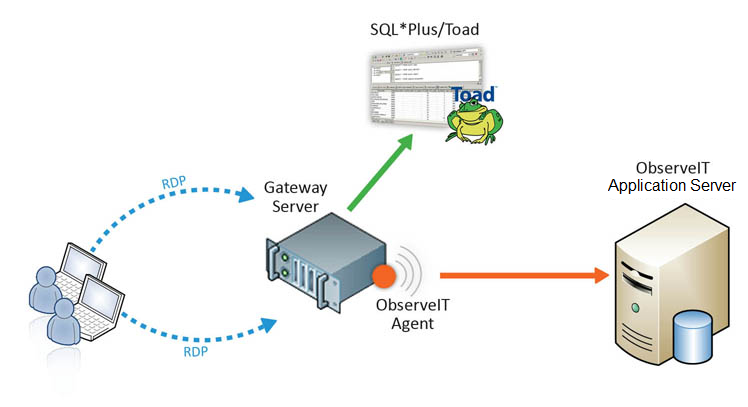

گام هشتم: ادغام حسابرسی با سیستمهای هشدار

ادغام با سیستمهای هشدار، نظارت را reactive به proactive تبدیل میکند. از SQL Server Agent برای ارسال ایمیل در صورت رویدادهای خاص استفاده کنید. برای مثال، در صورت دسترسی غیرمجاز، فوراً به مدیر اطلاع دهید. این ویژگی، زمان واکنش را از ساعتها به دقیقهها کاهش میدهد.

سیستمهای خارجی مانند Microsoft Teams یا Slack را با APIها متصل کنید تا هشدارها در کانالهای مربوطه ارسال شوند. این ادغام، ارتباط تیم را بهبود میبخشد و هماهنگی را افزایش میدهد.

تنظیم آستانههای هشدار را بر اساس ریسکها انجام دهید؛ مثلاً بیش از ۵ تلاش لاگین ناموفق، هشدار فوری. تست این سیستمها را منظم انجام دهید تا از عملکرد صحیح اطمینان حاصل شود.

در سازمانهای ابری، از Azure Monitor برای هشدارهای پیشرفته استفاده کنید. این ابزار، مقیاسپذیری بالایی دارد و با SQL Server همخوانی کامل است.

در پایان، لاگهای هشدارها را نیز ردیابی کنید تا اثربخشی سیستم را ارزیابی نمایید.

گام نهم: آموزش و آگاهی تیم در مورد ابزار حسابرسی

آموزش تیم، کلید موفقیت بلندمدت است و باید شامل جلسات عملی و تئوری باشد. از مثالهای واقعی برای نشان دادن چگونگی استفاده از لاگها استفاده کنید. این جلسات، اعتماد تیم به ابزار را افزایش میدهد و از سوءاستفاده جلوگیری میکند.

مواد آموزشی را به صورت ویدیو یا مستندات متنی تهیه کنید تا کاربران بتوانند در زمان مناسب مراجعه کنند. تمرکز بر سناریوهای رایج مانند ردیابی یک تغییر مشکوک، یادگیری را جذاب میسازد.

ارزیابی دانش تیم را با آزمونهای ساده انجام دهید و نقاط ضعف را شناسایی کنید. این ارزیابی، برنامههای آموزشی را بهینه میکند.

همکاری با دپارتمانهای دیگر مانند HR را برای آموزشهای امنیتی گسترده در نظر بگیرید. این همکاری، فرهنگ سازمانی را تغییر میدهد.

در نهایت، بازخورد تیم را جمعآوری کنید تا آموزشها را بهبود ببخشید.

گام دهم: ارزیابی مداوم و بهینهسازی سیستم

ارزیابی مداوم، اطمینان از کارایی سیستم را فراهم میکند و شامل بررسی ماهانه لاگها و سیاستهاست. معیارها مانند پوشش رویدادها و زمان پاسخ به هشدارها را اندازهگیری کنید. اگر کاستی مشاهده شد، تنظیمات را بهروزرسانی نمایید.

از ابزارهای خارجی برای audit استفاده کنید؛ مثلاً بررسی لاگها توسط نرمافزارهای شخص ثالث. این روش، بیطرفی را تضمین میکند.

بهروزرسانیها را با تغییرات مایکروسافت همگام کنید و ویژگیهای جدید را تست نمایید. این همگامی، سیستم را بهروز نگه میدارد.

در سازمانهای در حال رشد، مقیاسپذیری را ارزیابی کنید و منابع را افزایش دهید. این ارزیابی، آیندهنگری را نشان میدهد.

در پایان، یک roadmap برای سال آینده تدوین کنید تا پیشرفت مداوم تضمین شود.

❓سوالات متداول

پاسخ: تأثیر آن معمولاً کم است، زیرا ثبت رویدادها به صورت پسزمینه انجام میشود، اما با تنظیم قوانین دقیق، میتوان هرگونه کندی احتمالی را به حداقل رساند و عملکرد را حفظ کرد.

پاسخ: با ذخیره در مکانهای رمزنگاریشده و محدود کردن دسترسی به کاربران مجاز، گزارشها از دسترس غیرمجاز محافظت میشوند و حریم خصوصی حفظ میگردد.

پاسخ: بله، حتی در مقیاس کوچک، ثبت تغییرات امنیت را افزایش میدهد و الگوهای استفاده را آشکار میسازد، که برای رشد آینده مفید است.

پاسخ: معمولاً چند ساعت تا یک روز، بسته به پیچیدگی، اما با راهنماییهای گامبهگام، فرآیند سریع و بدون دردسر پیش میرود.

پاسخ: قطعاً، ادغام با سیستمهای هشدار یا تحلیل دادهها، قابلیتهای آن را گسترش میدهد و نظارت را جامعتر میسازد.

جمع بندی نهایی

در این مطلب، با بررسی ۱۰ گام کلیدی برای ردیابی دیتابیس، دیدیم که چگونه میتوان یک سیستم امنیتی پایدار و کارآمد راهاندازی کرد. از ارزیابی نیازها تا بهینهسازی مداوم، هر گام بر پایه اصول عملی بنا شده تا مدیران بتوانند بدون پیچیدگیهای فنی، امنیت دادههایشان را تضمین کنند. این رویکرد نه تنها ریسکها را کاهش میدهد، بلکه به بهبود کارایی کلی سازمان کمک میکند و با ادغام ابزارهای مدرن، آیندهای ایمن را ترسیم مینماید. با تعهد به این گامها، سازمان شما میتواند در برابر تهدیدات سایبری مقاوم باشد و از داراییهای اطلاعاتیاش به بهترین نحو حفاظت کند.

برچسب ها:

- پایگاه داده

- دیتابیس

جستجو

دسته بندی ها

- آخرین آموزش ها (3)

- پراجکت سرور (18)

- شیرپوینت (71)

- طراحی سایت (37)

- فناوری اطلاعات (369)

- مایکروسافت داینامیک (8)

پست های محبوب

درباره شرکت

در خبرنامه ما مشترک شوید و آخرین اخبار و به روزرسانی های را در صندوق ورودی خود مستقیماً دریافت کنید.

آخرین دیدگاهها

- محمد در ERP ابری | راهنمای 100% پیادهسازی برای کسبوکارها

- نرمافزارهای ERP ابری و نقش SharePoint در یکپارچهسازی سازمانی - اطلس وب در ERP ابری | راهنمای 100% پیادهسازی برای کسبوکارها

- Mahmood در مدیریت ریسک و تغییرات پراجکت سرور

- Bashir در محدودیت های پراجکت سرور

- خاوری در معرفی پراجکت سرور

دیدگاه بگذارید