07

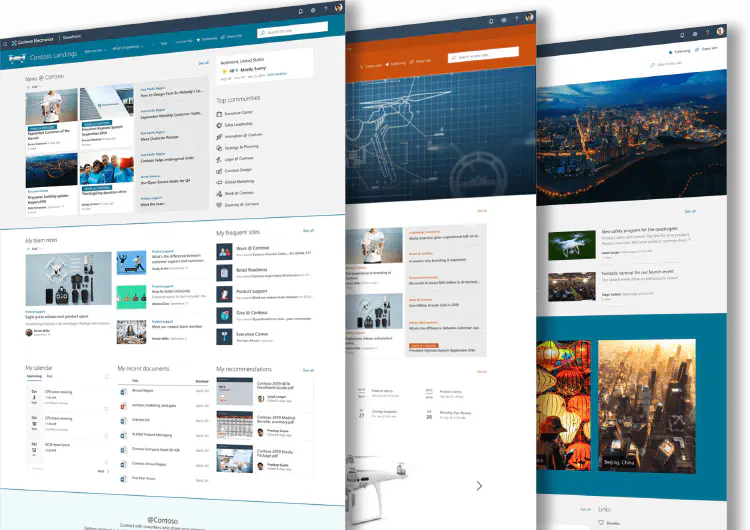

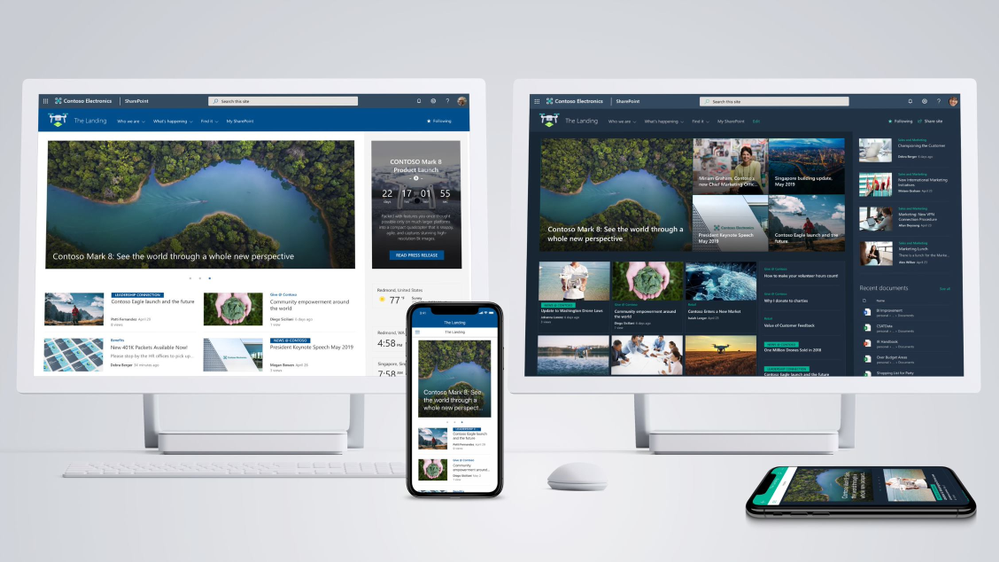

مهراهکارهای امنیتی پیشرفته در شیرپوینت برای سازمانهای ایرانی

- نویسنده : آیسان بهرمند

- ارسال شده در: 9 فوریه 2026

- ارسال دیدگاه: 0

حراست از اطلاعات: راهکارهای امنیتی کاربردی در شیرپوینت برای سازمانهای ایرانی

فهرست مطالب

1. مدیریت هوشمند دسترسی کاربران: سنگ بنای امنیت

1.1. اصل کمترین دسترسی: خط اول دفاع

اولین و حیاتیترین گام در تأمین امنیت، تعریف دقیق مرزهای دسترسی برای هر فرد در سازمان است. این اصل ساده اما قدرتمند میگوید که هر کاربر باید تنها به اطلاعات و امکاناتی دسترسی داشته باشد که برای انجام وظایف شغلیاش به طور مستقیم لازم است. اعطای دسترسی عمومی و بیش از حد، خطر نفوذ یا بروز خطای انسانی را به شدت افزایش میدهد. مثلاً یک کارمند بخش مالی نیازی به مشاهده پروندههای منابع انسانی ندارد. با تقسیم کاربران به گروههای منطقی بر اساس نقش سازمانی و اعطای دسترسی در سطح سایت، کتابخانه یا حتی یک فایل خاص، میتوان این کنترل دقیق را اعمال کرد. این کار نه تنها امنیت را بالا میبرد، بلکه باعث نظم و کارایی بیشتر در محیط همکاری میشود.

1.2. تفکیک وظایف: جلوگیری از تمرکز قدرت

یکپارچگی و امنیت دادهها زمانی حفظ میشود که هیچ فردی به تنهایی کنترل کامل بر یک فرآیند حساس را نداشته باشد. مفهوم تفکیک وظایف در امنیت اطلاعات به این معناست که مسئولیتهای کلیدی بین چند کاربر تقسیم شود تا امکان سوءاستفاده یا تغییرات غیرمجاز کاهش یابد. به عنوان مثال، فردی که میتواند یک سند مالی را ایجاد کند، نباید به تنهایی توانایی تأیید نهایی و ارسال آن را نیز داشته باشد. یا شخصی که دسترسی به گزارشهای محرمانه دارد، نباید امکان حذف یا تغییر گسترده در آنها را دارا باشد. با ایجاد این چکاندازهای داخلی، از بروز اشتباهات ناخواسته یا اقدامات عمدی خلاف مقررات جلوگیری به عمل میآید.

1.3. بازبینی دورهای دسترسیها: جلوگیری از انباشت حق دسترسی

سازمانها پویا هستند؛ کارمندان تغییر نقش میدهند، پروژهها به پایان میرسند و واحدها بازسازی میشوند. در این شرایط، ممکن است حق دسترسیهایی که روزی ضروری بودند، اکنون دیگر مورد نیاز نباشند. یکی از رایجترین شکافهای امنیتی، وجود دسترسیهای قدیمی و استفادهنشده است. به همین دلیل، برنامهریزی برای بازبینی منظم و دورهای کلیه دسترسیهای کاربران امری ضروری است. این بازبینی باید با همکاری مدیران هر بخش انجام شود تا مشخص شود آیا هر کاربر هنوز هم به تمام سایتها و اطلاعاتی که در اختیار دارد، نیازمند است یا خیر. حذف دسترسیهای زائد، سطح حمله را به طور چشمگیری کاهش میدهد.

1.4. کنترل بر اشتراکگذاری بیرونی: مدیریت ارتباط با خارج

قابلیت اشتراکگذاری آسان اسناد و لینکها، یکی از مزایای بزرگ شیرپوینت است، اما اگر به درستی مدیریت نشود، میتواند به تهدیدی بزرگ تبدیل شود. لازم است سیاستهای روشنی برای اشتراکگذاری محتوا با افراد خارج از سازمان (مانند پیمانکاران یا مشتریان) تعریف شود. این سیاستها میتوانند شامل مواردی مانند: اجازه یا عدم اجازه اشتراک بیرونی به طور کلی، محدود کردن آن به دامنههای ایمیل خاص، تعیین مدت زمان انقضای لینکهای اشتراکگذاری شده و اعطای دسترسی “فقط مشاهده” به جای “ویرایش” باشد. با این کنترلها، از پخش ناخواسته اطلاعات حساس خارج از سازمان جلوگیری میشود.

1.5. احراز هویت قوی: قفل مطمئن بر دروازه ورود

حتی با بهترین تنظیمات دسترسی، اگر روش ورود به سیستم ضعیف باشد، تمام زحمات از بین میرود. استفاده از کلمات عبور ساده یا یکبار مصرف، دیگر کافی نیست. فعالسازی و اجبار به استفاده از احراز هویت دو مرحلهای یک ضرورت انکارناپذیر است. در این روش، پس از وارد کردن نام کاربری و کلمه عبور، یک کد تأیید اضافی (معمولاً از طریق یک برنامه موبایلی یا پیامک) از کاربر خواسته میشود. این لایه اضافی امنیت، حتی در صورت سرقت یا حدس زدن کلمه عبور، از حساب کاربر در برابر نفوذ محافظت میکند. آموزش به همه کاربران برای پذیرش و استفاده صحیح از این روش، گام نهایی در استحکام دروازه ورودی است.

همچنین بخوانید: راه اندازی پورتال سازمانی با شیرپوینت

2. حفاظت پیشرفته از دادهها و ارتباطات

2.1. رمزنگاری: سپر نامرئی برای اطلاعات

وقتی از امنیت پیشرفته صحبت میکنیم، نقش رمزنگاری غیرقابل انکار است. رمزنگاری به زبان ساده، فرآیندی است که اطلاعات خوانا را به شکل کدهای درهم ریخته تبدیل میکند تا تنها افراد مجاز و دارای کلید رمزگشایی بتوانند به آن دسترسی داشته باشند. در محیط شیرپوینت، این حفاظت باید در دو حالت اعمال شود: اول در حالت «انتقال»، یعنی هنگامی که دادهها بین کامپیوتر کاربر و سرورهای شیرپوینت در حال جابهجایی هستند. استفاده از پروتکل امن مانند HTTPS تضمین میکند که این ارتباطات در مسیر خود در برابر استراق سمع محافظت شوند. دوم در حالت «ذخیرهسازی»، یعنی وقتی دادهها بر روی دیسکهای سرورها قرار دارند. فعالسازی رمزنگاری در این سطح، از اطلاعات شما حتی در برابر دسترسی فیزیکی به سرورها نیز محافظت میکند.

2.2. مدیریت دستگاههای متصل: ایمنسازی دروازههای دسترسی

امروزه کاربران از انواع دستگاهها شامل لپتاپ، تلفن همراه و تبلت به اطلاعات سازمانی دسترسی پیدا میکنند. هر یک از این دستگاهها میتوانند به یک نقطه آسیبپذیر تبدیل شوند اگر مدیریت نشوند. راهکار امنیتی پیشرفته، استفاده از سیاستهای مدیریت دستگاه موبایل است. این سیاستها به سازمان اجازه میدهد تا قوانینی را اعمال کند؛ مثلاً دستگاههای متصل باید دارای رمزعبور قفل صفحه باشند، سیستم عامل آنها بهروز باشد و در صورت گم شدن یا سرقت، امکان پاک کردن از راه دور دادههای سازمانی روی آن دستگاه وجود داشته باشد. این کنترلها اطمینان میدهد که حتی اگر دسترسی از یک دستگاه شخصی انجام میشود، حداقل استانداردهای امنیتی رعایت شده باشد.

2.3. جلوگیری از نشت داده: نظارت بر خروج اطلاعات

گاهی بزرگترین تهدیدها از داخل سازمان و به صورت ناخواسته رخ میدهند؛ مانند اشتراکگذاری نادرست یک فایل محرمانه با شخصی خارج از سازمان یا آپلود آن در یک سرویس غیرمجاز ابری. راهکارهای پیشرفته شامل ابزارهایی برای پیشگیری از نشت داده است. این سیستمها میتوانند به طور خودکار محتوای فایلها را اسکن کنند و بر اساس قوانین تعریف شده (مثل شناسایی شماره ملی، شماره حساب یا کلمات کلیدی محرمانه) عمل کنند. برای مثال، میتوان تنظیم کرد که هر فایل حاوی عبارت «محرمانه» به طور خودکار نتواند از طریق ایمیل ارسال شود یا فقط برای افراد داخلی قابل اشتراک باشد. این نظارت هوشمندانه به عنوان یک شبکه ایمنی عمل کرده و از بروز اشتباهات پرهزینه جلوگیری میکند.

2.4. امنیت در سطح برنامههای کاربردی و افزونهها

شیرپوینت امکان گسترش قابلیتها از طریق برنامهها و افزونههای مختلف را فراهم میکند. با این حال، هر برنامه شخصساز یا از منابع خارجی، میتواند دسترسیهایی به اطلاعات شما درخواست کند. یک رویکرد امنیتی پیشرفته، شامل ایجاد یک فرآیند بررسی و تأیید برای نصب و استفاده از این برنامهها است. بهتر است یک فهرست مرکزی از برنامههای تأییدشده داخلی ایجاد شود و از نصب برنامههای ناشناس یا با دسترسیهای غیرضروری توسط کاربران جلوگیری گردد. همچنین، بررسی دورهای دسترسیهایی که این برنامهها دارند و حذف آنهایی که دیگر استفاده نمیشوند، برای کاهش سطح خطر ضروری است.

2.5. پنهانسازی و طبقهبندی اطلاعات حساس

همه اطلاعات یک سازمان ارزش یکسانی ندارند. راهکار امنیتی هوشمند، تشخیص این تفاوت و اعمال سطوح حفاظتی متفاوت است. میتوان با استفاده از قابلیتهای «برچسبگذاری حساسیت» به فایلها یا سایتها برچسبهایی مانند «عمومی»، «داخلی»، «محرمانه» یا «خیلی محرمانه» اختصاص داد. این برچسبها میتوانند به طور خودکار سیاستهای امنیتی مانند رمزنگاری قویتر، محدودیت بیشتر در اشتراکگذاری یا علامتگذاری بصری مانند واترمارک بر روی اسناد چاپشده را اعمال کنند. این کار به کاربران در شناسایی سریع ماهیت اطلاعات کمک کرده و از بروز خطا در رفتار با دادههای حساس جلوگیری میکند.

3. نظارت، بازرسی و پاسخگویی به رویدادها

3.1. ثبت جامع وقایع: چشمان همیشه بیدار

یک سیستم امنیتی قدرتمند، هرگز نمیخوابد. قابلیت ثبت وقایع یا audit log در شیرپوینت، مانند یک دوربین مداربسته دقیق است که تمام فعالیتهای مهم را ضبط میکند. این گزارشها شامل جزئیاتی مانند زمان ورود و خروج کاربران، فایلهایی که مشاهده، دانلود، تغییر یا حذف شدهاند، اشتراکگذاریهای انجامشده و حتی تغییرات در سطح دسترسیها و تنظیمات سایت است. فعالسازی و نگهداری این گزارشها اولین قدم برای شفافیت است. بدون این سابقه، در صورت بروز یک حادثه امنیتی، هیچ ردپایی برای بررسی و کشف منشأ مشکل وجود نخواهد داشت. این گزارشها باید برای مدت مناسبی (مطابق با سیاست داخلی سازمان و قوانین) نگهداری شوند تا در زمان لازم قابل مراجعه باشند.

3.2. تحلیل هوشمند گزارشها و تشخیص ناهنجاری

ثبت گزارشها به تنهایی کافی نیست؛ کلید موفقیت، تحلیل منظم و هوشمندانه این دادههای خام است. سازمانهای پیشرفته، به جای بررسی دستی هزاران خط گزارش، از ابزارها یا روشهایی برای شناسایی الگوهای غیرعادی استفاده میکنند. برای مثال، ورود یک کاربر از یک کشور خارجی در نیمهشب، دانلود حجم غیرمعمولی از فایلها در مدت زمان کوتاه، یا چندین تلاش ناموفق برای ورود به حساب یک مدیر ارشد، همگی میتوانند نشانههایی از یک حمله یا سوءاستفاده باشند. آموزش به تیم امنیت برای تعریف این الگوهای خطر و استفاده از هشدارهای خودکار، به آنها امکان میدهد به جای واکنش به حوادث گذشته، به صورت فعالانه تهدیدات را شناسایی و خنثی کنند.

3.3. بازرسی دورهای امنیتی و تست نفوذ

اعتماد به تنظیمات اولیه امنیت کافی نیست. یک رویکرد پیشرفته، شامل برنامهریزی برای ارزیابیهای دورهای از وضعیت امنیتی محیط شیرپوینت است. این کار میتواند به دو شکل انجام شود: اول، بازرسی داخلی توسط کارشناسان امنیت سازمان که مطمئن میشوند سیاستهای تعریفشده (مانند مدیریت دسترسیها) به درستی اجرا شدهاند و هیچ تنظیم اشتباه یا شکاف آشکاری وجود ندارد. دوم، انجام تست نفوذ کنترلشده توسط تیمهای متخصص خارجی یا داخلی که با روشهای یک مهاجم واقعی، سعی در یافتن نقاط ضعف سیستم دارند. این تستها مانند یک تمرین آتشنشانی، مقاومت واقعی سیستم را میسنجند و نقاطی که نیاز به تقویت دارند را آشکار میکنند.

3.4. داشتن طرح پاسخ به حوادث: آماده بودن برای بدترین حالت

حتی با بهترین دفاعها، ممکن است یک حادثه امنیتی رخ دهد. تفاوت سازمانهای آماده و غیرآماده در داشتن یک «طرح پاسخ به حوادث» شفاف و از پیش تمرینشده است. این طرح دقیقاً مشخص میکند که در صورت کشف یک نشت داده، یک حمله باجافزار یا هر رویداد امنیتی دیگر، اولین تماس با چه کسی باشد، مراحل مهار حادثه چیست، چگونه ارتباطات داخلی و خارجی مدیریت شود و چگونه بازیابی اطلاعات انجام گردد. داشتن این طرح مانع از سردرگمی و تصمیمگیریهای شتابزده در بحران میشود و زمان بازیابی را به حداقل میرساند. همه ذینفعان کلیدی باید با نقش خود در این طرح آشنا باشند.

3.5. ممیزی و انطباق با قوانین داخلی و بینالمللی

برای بسیاری از سازمانهای ایرانی، خصوصاً آنهایی که در حوزههای حساس فعالیت میکنند، رعایت چارچوبهای قانونی و استانداردهای خاص (مانند قوانین حفاظت از داده) یک الزام است. راهکار امنیتی پیشرفته باید امکان ارائه گزارشهای شفاف برای اثبات رعایت این مقررات را فراهم کند. این به معنای توانایی اثبات این موضوع است که چه کسی، در چه زمانی و به چه اطلاعاتی دسترسی داشته است و چه اقدامات حفاظتی حول دادههای حساس اعمال شده است. گزارشهای ثبت وقایع و برچسبگذاری حساسیت، ابزارهای ارزشمندی برای تهیه این مستندات انطباق هستند و میتوانند سازمان را در برابر بازرسیهای قانونی آماده نگه دارند.

4. آموزش و فرهنگسازی امنیتی: قویترین زنجیره انسانی

4.1. آموزش مستمر و هدفمند به همه سطوح کاربری

مهمترین و در عین حال چالشبرانگیزترین جزء امنیت، عامل انسانی است. بسیاری از نقضهای امنیتی، ریشه در بیاطلاعی یا بیاحتیاطی کاربران دارد. بنابراین، یک برنامه آموزش مستمر و جذاب برای تمامی کارکنان، از کارمندان عادی تا مدیران ارشد، ضروری است. این آموزشها نباید صرفاً فنی و خستهکننده باشد، بلکه باید با زبان ساده و مثالهای ملموس از زندگی کاری روزمره، مفاهیم را انتقال دهد. موضوعاتی مانند شناسایی و گزارش ایمیلهای فیشینگ، روشهای اشتراکگذاری ایمن اسناد، اهمیت خروج از سیستم در دستگاههای اشتراکی، و خطرات استفاده از نرمافزارهای غیرمجاز باید به طور مداوم تکرار شوند. آموزش تنها یک بار در بدو استخدام کافی نیست و باید به صورت دورهی و با بهروزرسانیهای جدید تکرار گردد.

4.2. شبیهسازی حملات و تست آگاهی کاربران

برای سنجش اثربخشی آموزشها و حفظ سطح هوشیاری کاربران، بهترین روش، شبیهسازی شرایط واقعی است. تیم امنیت میتواند به طور کنترلشده و با برنامهریزی، حملات فیشینگ شبیهسازیشده را برای کارکنان ارسال کند. این ایمیلها یا پیامها، دقیقاً مانند نمونههای واقعی طراحی میشوند اما هدف آنها نه سرقت اطلاعات، بلکه شناسایی کاربرانی است که بر روی لینکها یا پیوستهای مشکوک کلیک میکنند. نتایج این تستها (به صورت ناشناس و جمعی) تحلیل شده و برای افرادی که در دام افتادهاند، آموزش تکمیلی و بازخورد ارائه میشود. این روش به کاربران کمک میکند خطر را به صورت ملموس درک کنند و هوشیاری آنها را به طور قابل توجهی افزایش میدهد.

4.3. ایجاد کانالهای گزارشدهی آسان و بدون ترس

کاربران باید به چشم یک خط مقدم دفاعی دیده شوند، نه یک نقطه ضعف. برای این کار، باید محیطی ایجاد کرد که در آن کاربران بدون ترس از سرزنش یا تنبیه، بتوانند اشتباهات خود (مثل کلیک بر روی یک لینک مشکوک) یا رفتارهای غیرعادی که مشاهده میکنند را سریعاً گزارش دهند. ایجاد یک کانال ساده مانند یک آدرس ایمیل مخصوص (مثلاً security@company.com) یا یک فرم داخلی، این امکان را فراهم میکند. تشویق و قدردانی از کاربرانی که با گزارش به موقع خود از گسترش یک حمله جلوگیری میکنند، این فرهنگ را تقویت میکند. وقتی کاربران احساس کنند بخشی از راه حل هستند، مشارکت آنها به شکل چشمگیری افزایش مییابد.

4.4. تدوین و ابلاغ سیاستهای امنیتی روشن و قابل درک

هر سازمانی نیاز به یک سند رسمی به نام «سیاست امنیت اطلاعات» دارد. اما این سیاست نباید تنها یک سند بلند و پیچیده باشد که در کشوی مدیران خاک بخورد. بلکه باید به زبانی ساده و خلاصه، خطقرمزها و انتظارات اصلی سازمان از کارکنان را مشخص کند. مثلاً واضح باشد که اشتراکگذاری رمزعبور ممنوع است، استفاده از سرویسهای ابری شخصی برای کارهای سازمانی مجاز نیست، یا نحوه صحیح انتقال اطلاعات حساس چگونه است. این سیاست مختصر و کاربردی باید در شروع کار به هر کارمند ابلاغ شود و با امضای او تأیید گردد. همچنین میتوان بخشهای مرتبط با هر نقش شغلی را به طور خاص برای آنها شرح داد.

4.5. تعهد مدیریت ارشد و الگوسازی رفتاری

هیچ برنامه آموزش و فرهنگسازیای بدون پشتیبانی و تعهد جدی مدیریت ارشد موفق نخواهد شد. وقتی مدیران ارشد خود ملزم به رعایت سیاستهای امنیتی باشند (مثلاً استفاده از احراز هویت دو مرحلهای، شرکت در دورههای آموزشی و گزارش حوادث)، این رفتار به یک الگو برای کل سازمان تبدیل میشود. مدیریت باید به طور فعالانه در مورد اهمیت امنیت اطلاعات صحبت کند، منابع لازم برای آموزش و ابزارهای امنیتی را تأمین نماید و امنیت را به عنوان یکی از شاخصهای کلیدی عملکرد در نظر بگیرد. این تعهد از بالا به پایین، پیامی واضح به همه میفرستد که امنیت اولویتی جدی و بخشی جداییناپذیر از فرهنگ سازمانی است.

همچنین بخوانید: مهاجرت از SharePoint 2016 به 2022: راهنمای عملی

5. بازیابی و تداوم کسبوکار: تضمین بقا پس از بحران

5.1. استراتژی پشتیبانگیری منظم و لایهبندی شده

قلب هر برنامه بازیابی پس از حادثه، یک استراتژی پشتیبانگیری منظم، قابل اطمینان و تستشده است. برای محیط شیرپوینت، این به معنای تعریف دقیق چگونگی، مکان و دفعات پشتیبانگیری است. یک راهکار پیشرفته، استفاده از یک رویکرد لایهبندی شده است. به عنوان مثال، پشتیبانگیری کامل از کل محیط میتواند به صورت هفتگی انجام شود، در حالی که پشتیبانگیری از دادههای تراکنشی و تغییرات جدید به صورت روزانه یا حتی ساعتی صورت پذیرد. تعیین این سطوح بر اساس درجه اهمیت و سرعت تغییرپذیری دادهها انجام میشود. همچنین، رعایت اصل «نسخههای متعدد» حیاتی است، یعنی نگهداری چندین نقطه بازگشت در زمانهای مختلف، تا در صورت آلوده شدن دادهها به بدافزار (مثل باجافزار)، بتوان به یک نسخه سالم پیش از تاریخ آلودگی بازگشت.

5.2. ذخیرهسازی امن و جداگانه نسخههای پشتیبان

ذخیره کردن نسخه پشتیبان در همان محیط اصلی یا سروری که به آن وابسته است، یک اشتباه راهبردی بزرگ محسوب میشود. در صورت بروز آتشسوزی، سیل، خرابی سختافزاری گسترده یا یک حمله سایبری پیشرفته که کل محیط را هدف قرار میدهد، هر دو نسخه اصلی و پشتیبان ممکن است به طور همزمان از دست بروند. راهکار امنیتی پیشرفته، الزام به ذخیرهسازی حداقل یک کپی از پشتیبانها در مکانی کاملاً فیزیکی جداگانه (مثلاً یک مرکز داده دیگر) یا در یک سرویس ابری ایمن با مجوزهای دسترسی بسیار محدود است. این جداسازی فیزیکی و منطقی، آخرین خط دفاعی برای محافظت از دارایی اطلاعاتی سازمان در برابر فجایع بزرگ به شمار میرود.

5.3. آزمون دورهای بازیابی: اطمینان از سلامت چتر نجات

بسیاری از سازمانها گمان میکنند که صرفاً انجام عملیات پشتیبانگیری، آنها را نجات خواهد داد. اما واقعیت تلخ این است که تا زمانی که فرآیند بازیابی به طور عملی آزمون نشده باشد، هیچ اطمینانی وجود ندارد. ممکن است فایلهای پشتیبان خراب باشند، نرمافزار بازیابی به درستی کار نکند یا فرآیند، زمان بسیار بیشتری از حد تحمل کسبوکار طول بکشد. بنابراین، برنامهریزی برای آزمون بازیابی در بازههای زمانی مشخص (مثلاً هر شش ماه یکبار) یک ضرورت مطلق است. در این آزمونها، یک بخش غیرمشخص از دادهها یا حتی یک سایت آزمایشی در محیطی جداگانه بازیابی میشود تا صحت اطلاعات و کارایی فرآیند بررسی گردد. نتایج این آزمونها برای بهبود مستمر برنامه بازیابی استفاده میشود.

5.4. تعیین اهداف بازیابی و زمان بازیابی قابل تحمل

یک سازمان پیشرو، به جای واکنش احساسی پس از بحران، از قبل میداند که چه قدر میتواند در برابر اختلال مقاومت کند و بازیابی باید با چه سرعتی انجام شود. این مفاهیم در قالب دو شاخص کلیدی تعریف میشوند: «هدف زمان بازیابی» و «هدف نقطه بازیابی». هدف زمان بازیابی، حداکثر مدت زمان قابل قبول از وقوع حادثه تا بازگشت سرویس به حالت عملیاتی است. هدف نقطه بازیابی، حداکثر مقدار دادهای است که سازمان میتواند از دست دادن آن را تحمل کند (مثلاً از دست دادن دادههای ۴ ساعت گذشته). تعیین این اهداف بر اساس نیازهای واقعی کسبوکار، به تیم فنی کمک میکند تا زیرساخت و استراتژی پشتیبانگیری خود را دقیقاً در راستای این اهداف طراحی و اجرا کنند.

5.5. ادغام امنیت و بازیابی در طرح تداوم کسبوکار

امنیت و قابلیت بازیابی، دو روی یک سکه هستند و باید در قلب «طرح تداوم کسبوکار» سازمان ادغام شوند. این طرح جامع، تنها به بازیابی فناوری اطلاعات محدود نمیشود، بلکه شامل فرآیندهای کاری جایگزین، ارتباطات اضطراری با مشتریان و تأمینکنندگان، و مسئولیتهای کلیدی پرسنل در دوران بحران نیز هست. در این چارچوب، نقش شیرپوینت به عنوان یک بستر حیاتی برای همکاری و مدیریت دانش، باید به وضوح مشخص شود. این طرح باید پاسخ این سوالات را بدهد: اگر دسترسی به شیرپوینت برای ۲۴ ساعت قطع شود، کارهای حیاتی چگونه پیش خواهند رفت؟ و پس از بازیابی سرویس، اولویت بازیابی کدام سایتها و دادهها خواهد بود؟ تمرین دورهی این طرح با حضور تمام بخشها، آمادگی سازمان را در سطحی کاملاً جدید تضمین میکند.

❓سوالات متداول

پاسخ: بدون شک، استقرار و اجرای اصل “کمترین دسترسی لازم” پایهایترین و مؤثرترین قدم است. این به معنای آن است که به هر کاربر یا گروه، فقط و فقط دسترسیهای ضروری برای انجام وظایف شغلیاش داده شود و از اعطای دسترسی گسترده و عمومی به کل سایتها یا کتابخانهها جداً خودداری گردد.

پاسخ: بله، این پلتفرم قابلیتهای جامعی برای ثبت وقایع و گزارشگیری ارائه میدهد. شما میتوانید گزارشهای دقیقی از رویدادهایی مانند ورود به سیستم، دسترسی به فایلهای حساس، حذف یا تغییر محتوا و اشتراکگذاری اسناد دریافت کنید. بررسی منظم این گزارشها برای تشخیص رفتارهای غیرعادی حیاتی است.

پاسخ: برای حفاظت در سطح داده، باید از قابلیت رمزنگاری اطلاعات در هنگام انتقال و در حالت ذخیرهسازی استفاده کنید. همچنین، تنظیم سیاستهای امنیتی پیشرفته برای مدیریت دستگاههای متصل (مانند موبایل و لپتاپ) و اجبار به استفاده از کلمه عبور قوی و احراز هویت دو مرحلهای، لایههای محافظتی ضروری را ایجاد میکنند.

پاسخ: آموزش، کلید تبدیل امنیت از یک مفهوم فنی به یک فرهنگ سازمانی است. بسیاری از حوادث امنیتی ریشه در خطاهای انسانی یا بیاحتیاطی دارند. آموزش مستمر کاربران در مورد شناسایی پیامها و پیوستهای مشکوک، روشهای اشتراکگذاری ایمن، اهمیت خروج از سیستم و محافظت از کلمه عبور، مؤثرترین سرمایهگذاری برای کاهش خطرات است.

پاسخ: طراحی و اجرای یک طرح پشتیبانگیری منظم و قابل اطمینان، امری غیرقابل چشمپوشی است. این طرح باید شامل تعیین دفعات پشتیبانگیری (روزانه، هفتگی)، نگهداری کپیها در مکانی جداگانه و امن، و آزمون دورهی بازیابی اطلاعات برای اطمینان از سلامت نسخههای پشتیبان باشد.

جمع بندی نهایی

امنیت در فضای مجازی یک مقصد نیست، بلکه یک سفر مستمر است و پیادهسازی راهکارهای امنیتی در پلتفرمی مانند شیرپوینت، سنگبنای این سفر طولانی برای سازمانهای ایرانی محسوب میشود. همانطور که در این مطلب به تفصیل بررسی شد، امنیت مؤثر تنها با خرید یک نرمافزار یا سرویس به دست نمیآید، بلکه نیازمند ایجاد یک فرهنگ امنیتی، تعریف سیاستهای روشن و نظارت بیوقفه است. از تعیین دقیق سطح دسترسی هر کاربر تا پشتیبانگیری منظم و آموزش مستمر پرسنل، هر یک حلقهای از زنجیره امنیت اطلاعات شما را تشکیل میدهند. غفلت از هر کدام میتواند این زنجیره را تضعیف کند.

سازمانهای ایرانی با توجه به شرایط خاص و الزامات داخلی، باید نگاهی فراتر از تنظیمات پیشفرض داشته باشند و با بومیسازی این راهکارها و همسو کردن آنها با قوانین داخلی حفاظت از داده، یک محیط دیجیتال مطمئن ایجاد کنند. در نهایت، سرمایهگذاری روی امنیت، سرمایهگذاری روی آبرو، اعتبار و تداوم فعالیت سازمان است. با پیروی از اصولی ساده اما دقیق که در این پنج محور گنجانده شد، میتوان از پتانسیل کامل شیرپوینت برای همکاری و مدیریت محتوا بهره برد، در حالی که خیالمان از حفاظت از داراییهای اطلاعاتی ارزشمند سازمان راحت است.

برای مطالعه دقیقترین راهنماییهای فنی و بهروزرسانیهای امنیتی مستقیم از سازنده، مستندات رسمی امنیت و انطباق در Microsoft 365 (که شیرپوینت بخشی از آن است) را از طریق لینک زیر در وبسایت مایکروسافت بررسی کنید. این مرجع، اطلاعات جامع و قابل اطمینانی را در اختیار کارشناسان فنی و مدیران امنیتی سازمان شما قرار میدهد.

https://learn.microsoft.com/en-us/microsoft-365/security/?view=o365-worldwide

جستجو

دسته بندی ها

- آخرین آموزش ها (3)

- پراجکت سرور (18)

- شیرپوینت (90)

- طراحی سایت (37)

- فناوری اطلاعات (396)

- مایکروسافت داینامیک (8)

پست های محبوب

درباره شرکت

در خبرنامه ما مشترک شوید و آخرین اخبار و به روزرسانی های را در صندوق ورودی خود مستقیماً دریافت کنید.

آخرین دیدگاهها

- محمد در ERP ابری | راهنمای 100% پیادهسازی برای کسبوکارها

- نرمافزارهای ERP ابری و نقش SharePoint در یکپارچهسازی سازمانی - اطلس وب در ERP ابری | راهنمای 100% پیادهسازی برای کسبوکارها

- Mahmood در مدیریت ریسک و تغییرات پراجکت سرور

- Bashir در محدودیت های پراجکت سرور

- خاوری در معرفی پراجکت سرور

دیدگاه بگذارید